Inhalt

Als begeisterter Computerbenutzer habe ich mich mit meinem Anteil an Schadprogrammen infiziert, die durch meinen Antivirenschutz verrutscht sind.

Als begeisterter Computerbenutzer habe ich mich mit meinem Anteil an Adware, Malware, Würmern und anderen lästigen Schadprogrammen infiziert, die durch meinen Schutz vor Malware und Viren verloren gegangen sind. Aus diesem Grund habe ich sehr schnell gelernt, wie man die Probleme behebt, die diese böswilligen Codebits verursachen würden. In diesem Artikel werde ich Ihnen helfen, mit einem umzugehen sehr nervige Malware, die svchost.exe als Deckmantel verwendet, um Ihren Computer zu dezimieren.

Dieser Leitfaden ist garantiert nur dann nützlich, wenn Sie unter folgenden Bedingungen leiden:

- Sie haben eine Datei in Ihrem C: windows mit dem Titel svchost.exe gefunden. Diese Datei ist in der Regel 20 KB groß. Wenn Sie versuchen, sie zu löschen, werden Sie benachrichtigt, dass sie verwendet wird und nicht gelöscht werden kann.

- Wenn ein Antiviren-, Anti-Malware- oder anderes Programm wie RKill.exe die Ausführung eines Programms mit dem Titel . Globalroot systemroot svchost.exe stoppt oder blockiert

- Ein Anti-Malware- oder Antivirenprogramm hat ein Rootkit namens Rootkit.Boot.Pihar.b erkannt

- Ein Anti-Malware- oder Antivirenprogramm hat eine schädliche Datei entdeckt, die bekanntermaßen in C: ProgramData Microsoft DRM mit einem etwas zufälligen Dateinamen angezeigt wird, der normalerweise aus vier oder fünf zufälligen Zeichen besteht. Diese Datei ist normalerweise eine .tmp. Ihr Antiviren- oder Malware-Programm wird es normalerweise als Win32-Alureon bezeichnen. Warnung: Alureon ist dafür bekannt, Benutzernamen und Passwörter zu stehlen, einschließlich Bank- und Kreditkartenkontoinformationen.Aus diesem Grund ist es mein bester Rat, sich an einen Computerspezialisten zu wenden, um ausführliche Informationen zur Reparatur möglicher Schäden zu erhalten. Darüber hinaus möchten Sie möglicherweise Ihre Bank- und Kreditkartenunternehmen kontaktieren, wenn Sie diese Informationen auf dem infizierten Computer verwendet haben.

Dieser Artikel kann jedoch weiterhin nützlich für Sie sein, da die folgenden Informationen möglicherweise zum Entfernen und Schützen vor anderen Schadprogrammen verwendet werden.

Was ist Svchost.exe und was macht es?

Im Allgemeinen ist svchost.exe ein nicht schädliches Programm, das für Windows erforderlich ist. Dies ist ein generischer Hostprozessname für Dienste, die von Dynamic Link-Bibliotheken ausgeführt werden. Ich werde das jedoch für Sie ins Klartext bringen: Vor einiger Zeit hat Microsoft damit begonnen, alle Kerndateien in DLL-Dateien anstelle von EXE-Dateien zu verschieben. Dies führte zu weniger Dateien, sparte Platz und ließ Systeme schneller laufen. Das Problem ist jedoch, dass Windows eine EXE-Datei benötigt, um diese DLL-Dateien auszuführen. Daher wurde svchost.exe erstellt, um eine Reihe dieser Prozesse auszuführen.

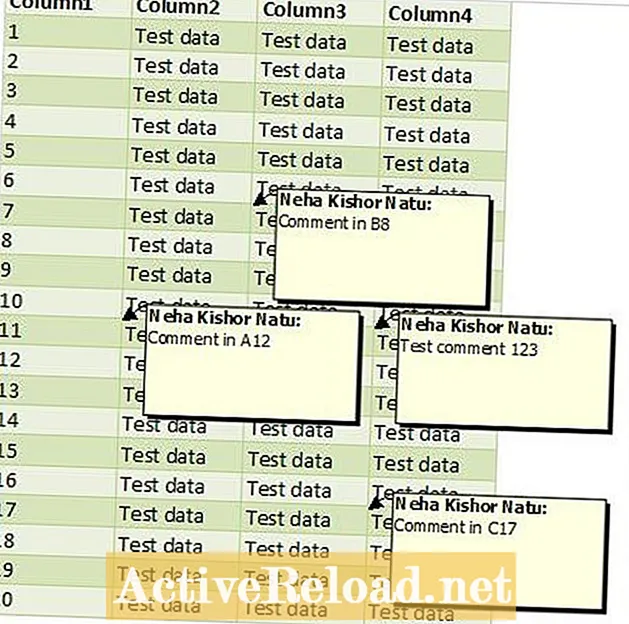

Wenn svchost.exe seine Arbeit erledigt, finden Sie möglicherweise mehrere Instanzen davon. Der einzige Speicherort, von dem aus es ausgeführt werden sollte, ist C: Windows System32. In den meisten Fällen ist es ungefähr 27 KB groß. Im Allgemeinen verstecken sich viele verschiedene Formen von Malware gerne als svchost.exe. Der Fall, den ich behandele, ist nicht mit der Variante blastclnnn.exe verbunden.

Malware verursacht im Allgemeinen Chaos auf Ihrem System, daher ist es immer schön, sie zu reparieren.

Lass uns anfangen:

Ich werde Download-Links zu jedem Programm einfügen, das ich direkt neben dem Namen des Programms erwähne. Alle Programme, die ich erwähne, sind absolut sicher, 100% kostenlos und haben meinen Rückstand bei mehr als einer Gelegenheit gerettet. Ich empfehle dringend, sie für zukünftige Infektionen zumindest auf einem USB-Stick aufzubewahren.

1. Rkill.exe

Herunterladen.

Rkill.exe ist wahrscheinlich eines der nützlichsten Programme, die ich je benutzt habe. Ihr Antivirenprogramm versucht möglicherweise, die Ausführung aufgrund seiner Funktionen zu verhindern. Daher müssen Sie möglicherweise Programme wie Avast! Deaktivieren. Anti-Virus, bevor Sie es ausführen.

Um es einfach auszudrücken: Rkill sucht nach schädlichen oder möglicherweise bösartigen Programmen und beendet sie, wobei eine Liste der abgebrochenen Prozesse erstellt wird. Mit Rkill erfuhr ich zum ersten Mal von einem Computer, der von svchost infiziert wurde.

Sie müssen es nur herunterladen und die EXE-Datei ausführen. Nachdem Sie nach schädlichen Prozessen gesucht und diese beendet haben, schließen Sie einfach das Fenster und achten Sie darauf, welche Programme angehalten wurden.

2. TDSSKiller.exe

Der Download erfolgt am Ende der Seite.

TDSSKiller ist ein wunderbares Programm zum Auffinden und Löschen des immer bösartigen Rootkits. Laden Sie einfach die ZIP-Datei herunter, extrahieren Sie sie auf den infizierten Computer und führen Sie die EXE-Datei aus. Belassen Sie alle Optionen auf ihren Standardeinstellungen und klicken Sie auf Scannen. Nach dem Scan werden alle schädlichen Dateien selbst behandelt (falls vorhanden). Belassen Sie die Optionen für jede Datei als Standard (das Überspringen) und klicken Sie auf Weiter.

Hinweis: Es besteht die Möglichkeit, dass dies zu einem Neustart führt. Mach weiter und mach das. Ich werde warten.

3. aswMBR

Auf Ihren Desktop herunterladen.

Führen Sie einfach die EXE-Datei aus und klicken Sie auf die Schaltfläche "Scannen". Auf diese Weise erhalten Sie eine gute Vorstellung von der Position möglicher Rootkits. Außerdem wird eine Datei mit dem Namen MBR.dat auf Ihrem Desktop erstellt. Löschen Sie dies nicht! Es ist eine Sicherungskopie Ihrer Master-Boot-Datei.

Möglicherweise wird auch die zuvor erwähnte Alureon-Malware gefunden. Sie können es jederzeit durchsuchen, um sicherzustellen, dass Sie versteckte Ordner anzeigen und die Dateien an ihrem Speicherort löschen können.

4. MalwareBytes: Anti-Malware

Herunterladen, installieren und aktualisieren.

Stellen Sie MBAM nach der Installation und Aktualisierung einfach auf einen vollständigen Scan Ihres Computers ein, lehnen Sie sich zurück und entspannen Sie sich. Es kann einige Stunden dauern. MBAM ist ein großartiges Tool, um sich im Falle einer Infektion zu schützen. Der aktive Schutz kann jedoch nur von Premium-Mitgliedern verwendet werden. Denken Sie also daran.

5. ESET Online Scanner

In-Browser-Scan nur über Internet Explorer. In einem anderen Browser sollten Sie aufgefordert werden, das Programm auf Ihrem Computer zu installieren. Befolgen Sie dazu alle Anweisungen.

Wenn Sie zum Scannen gehen, aktivieren Sie unter "Scaneinstellungen" die Option "Archive scannen" und "Gefundene Bedrohungen entfernen". Dann klick erweiterte Einstellungen und wählen Sie Folgendes aus:

- Scannen Sie potenziell unerwünschte Anwendungen

- Suchen Sie nach potenziell unsicheren Anwendungen

- Aktivieren Sie die Anti-Stealth-Technologie

ESET lädt Ihren Computer herunter, aktualisiert sich selbst und beginnt mit dem Scannen Ihres Computers. Das kann eine Weile dauern.

Wir sind fast fertig!

Als letztes müssen Sie sicherstellen, dass die HOST-Datei Ihres Computers repariert wird, da sie normalerweise durch svchost.exe beschädigt wird.

6. Repariere es

Klicken Sie auf die Schaltfläche "Fix it" und befolgen Sie die Anweisungen.

Und das ist alles! Ihr Computer sollte jetzt sauber sein.

Einige Hinweise:

Stellen Sie immer sicher, dass alle Java- und Adobe-Programme auf dem neuesten Stand sind, da sie leicht ausgenutzt werden können. Stellen Sie außerdem sicher, dass Ihre Antiviren- und Anti-Malware-Programme immer auf dem neuesten Stand sind: Selbst neue Viren im Wert von einem Tag können Ihr System schwer beschädigen! Klicken Sie niemals auf nicht vertrauenswürdige Links oder Download-Programme wie Symbolleisten, es sei denn, diese stammen garantiert von vertrauenswürdigen Unternehmen oder Einzelpersonen wie Google, Yahoo, Microsoft oder einer der wichtigsten technischen Websites, auf die ich für verschiedene Downloads verlinkt habe In diesem Artikel. (Hinweis: Es ist nicht ungewöhnlich, dass sich schädliche Software-Distributoren als Microsoft tarnen.)

Abschließend möchte ich mich bei allen Programmierern bedanken, die die in diesem Artikel verwendeten Programme erstellt haben. Sie haben nicht nur meinen Computer zuvor gespeichert, sondern ohne sie wäre diese Anleitung nicht möglich gewesen.

Dieser Artikel ist genau und nach bestem Wissen des Autors. Der Inhalt dient nur zu Informations- oder Unterhaltungszwecken und ersetzt nicht die persönliche Beratung oder professionelle Beratung in geschäftlichen, finanziellen, rechtlichen oder technischen Angelegenheiten.